QMAIL-Toaster: Unterschied zwischen den Versionen

| (78 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 444: | Zeile 444: | ||

<pre> | <pre> | ||

./vuserinfo postmaster@afdb.de | ./vuserinfo postmaster@afdb.de | ||

| − | + | name: postmaster | |

| − | name: | + | passwd: $6$gGYFkrBW$veJzkVDhKc0x8gVolp.jj8LHiFlw2nwYfb7Rw9lz0EKe.oPKzg5l0r6W.UY4y5nnE2Kz9QX0pNUqqJ1R5wizx. |

| − | passwd: | + | clear passwd: |

| − | clear passwd: | + | comment/gecos: Postmaster |

| − | comment/gecos: | ||

uid: 0 | uid: 0 | ||

gid: 0 | gid: 0 | ||

flags: 0 | flags: 0 | ||

| − | gecos: | + | gecos: Postmaster |

limits: No user limits set. | limits: No user limits set. | ||

| − | dir: /home/vpopmail/domains/ | + | dir: /home/vpopmail/domains/afdb.de/postmaster |

| − | quota: | + | quota: NOQUOTA |

| + | usage: NOQUOTA | ||

| + | last auth: Sun Oct 20 11:57:32 2024 | ||

| + | last auth ip: 127.0.0.1 | ||

| + | |||

</pre> | </pre> | ||

| Zeile 1.020: | Zeile 1.023: | ||

==== Installation ==== | ==== Installation ==== | ||

<pre> | <pre> | ||

| + | QMA_VERSION=1.2.23 | ||

cd /usr/local/src | cd /usr/local/src | ||

| − | |||

| − | |||

touch /var/log/qma-auth.log | touch /var/log/qma-auth.log | ||

| Zeile 1.028: | Zeile 1.030: | ||

chmod g+w /var/log/qma-auth.log | chmod g+w /var/log/qma-auth.log | ||

| − | + | wget https://github.com/sagredo-dev/qmailadmin/archive/refs/tags/v${QMA_VERSION}.tar.gz | |

| − | cd qmailadmin- | + | tar xzf v${QMA_VERSION}.tar.gz |

| − | + | cd qmailadmin-${QMA_VERSION} | |

| − | chown -R root | + | chown -R root:root . |

| + | |||

| + | mkdir -p /var/www/qmail/images | ||

QMAILROOT=/var/www/qmail | QMAILROOT=/var/www/qmail | ||

| Zeile 1.039: | Zeile 1.043: | ||

--enable-cgipath=/cgi-bin/qmailadmin \ | --enable-cgipath=/cgi-bin/qmailadmin \ | ||

--enable-imagedir=${QMAILROOT}/qmailadmin/files \ | --enable-imagedir=${QMAILROOT}/qmailadmin/files \ | ||

| − | --enable-imageurl=/files \ | + | --enable-imageurl=/qmailadmin/files \ |

--enable-htmllibdir=${QMAILROOT}/qmailadmin \ | --enable-htmllibdir=${QMAILROOT}/qmailadmin \ | ||

--enable-qmaildir=/var/qmail \ | --enable-qmaildir=/var/qmail \ | ||

| Zeile 1.050: | Zeile 1.054: | ||

--disable-ezmlm-mysql \ | --disable-ezmlm-mysql \ | ||

--disable-trivial-password \ | --disable-trivial-password \ | ||

| + | --disable-catchall \ | ||

--enable-cracklib=/usr/share/cracklib/pw_dict | --enable-cracklib=/usr/share/cracklib/pw_dict | ||

</pre> | </pre> | ||

| Zeile 1.055: | Zeile 1.060: | ||

Die QMAIL-Image Dateien im '''images''' Ordner speichern | Die QMAIL-Image Dateien im '''images''' Ordner speichern | ||

<pre> | <pre> | ||

| − | cd images | + | cd /var/www/qmail/images |

wget https://notes.sagredo.eu/files/qmail//patches//qmailadmin//skin//img/favicon-16x16.png | wget https://notes.sagredo.eu/files/qmail//patches//qmailadmin//skin//img/favicon-16x16.png | ||

wget https://notes.sagredo.eu/files/qmail//patches//qmailadmin//skin//img/favicon-32x32.png | wget https://notes.sagredo.eu/files/qmail//patches//qmailadmin//skin//img/favicon-32x32.png | ||

| Zeile 1.064: | Zeile 1.069: | ||

Kompilieren und installieren | Kompilieren und installieren | ||

<pre> | <pre> | ||

| − | cd | + | cd /usr/local/src/qmailadmin-${QMA_VERSION} |

| − | |||

make | make | ||

make install-strip | make install-strip | ||

</pre> | </pre> | ||

| − | == | + | === Erweiterungen (Add-Ons) === |

| − | |||

| − | === | + | ==== Realtime Block List (RBL) ==== |

| + | <pre> | ||

| + | cat > /var/qmail/control/dnsbllist << __EOF__ | ||

| + | -b.barracudacentral.org | ||

| + | -zen.spamhaus.org | ||

| + | -psbl.surriel.com | ||

| + | -bl.spamcop.net | ||

| + | __EOF__ | ||

| + | </pre> | ||

<pre> | <pre> | ||

| − | + | qmailctl restart | |

| − | + | qmail-showctl |grep dnsbl | |

| − | + | ||

| − | + | List at -b.barracudacentral.org configured for dnsbl check. | |

| − | + | List at -zen.spamhaus.org configured for dnsbl check. | |

| − | + | List at -psbl.surriel.com configured for dnsbl check. | |

| + | List at -bl.spamcop.net configured for dnsbl check. | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | und | + | ==== Greetdelay ==== |

| + | |||

| + | Um Greetdelay zu aktivieren müssen in den beiden Dateien '''qmail-smtpd/run''' und '''qmail-submission/run''' die nachfolgenden Werte aktiviert werden. | ||

| + | |||

<pre> | <pre> | ||

| − | + | export SMTPD_GREETDELAY=15 | |

| − | + | export DROP_PRE_GREET=1 | |

| − | |||

</pre> | </pre> | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ==== SPF ==== | |

| − | |||

| − | |||

| − | |||

| − | + | The SPF behavior of your mail server is controlled by the file '''/var/qmail/control/spfbehavior'''. You can specify a value between 0 and 6: | |

| − | + | 0 disabled (Default). Never do SPF lookups, don't create Received-SPF headers | |

| + | 1 selects 'annotate-only' mode, where qmail-smtpd will annotate incoming email with Received-SPF fields, but will not reject any messages. | ||

| + | 2 will produce temporary failures on DNS lookup problems so you can make sure you always have meaningful Received-SPF headers. | ||

| + | 3 selects 'reject' mode, where incoming mail will be rejected if the SPF record says 'fail'. | ||

| + | 4 selects a more stricter rejection mode, which is like 'reject' mode, except that incoming mail will also be rejected when the SPF record says 'softfail'. | ||

| + | 5 will also reject when the SPF record says 'neutral' | ||

| + | 6 if no SPF records are available at all (or a syntax error was encountered). | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ==== Sender Rewriting Scheme (SRS) ==== | |

| − | |||

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | echo "| /var/qmail/bin/srsfilter" > /var/qmail/alias/.qmail-srs-default | |

| − | + | SRSDOMAIN=srs.afdb.de | |

| + | echo $SRSDOMAIN:srs >> /var/qmail/control/virtualdomains | ||

| + | echo $SRSDOMAIN >> /var/qmail/control/rcpthosts | ||

| + | echo $SRSDOMAIN > /var/qmail/control/srs_domain | ||

| + | echo "$( echo $RANDOM|md5sum|head -c 10)" > /var/qmail/control/srs_secrets | ||

</pre> | </pre> | ||

| + | |||

| + | Im DNS müssen wir dann für die Domain afdb.de noch folgenden Eintrag hinzufügen: | ||

<pre> | <pre> | ||

| − | + | srs.afdb.de. IN TXT "v=spf1 a mx -all" | |

| − | |||

</pre> | </pre> | ||

| − | + | ==== DKIM ==== | |

| + | |||

| + | Zuerst einen neuen Ordner für die Domainkeys anlegen | ||

| + | |||

| + | <pre> | ||

| + | mkdir /var/qmail/control/domainkeys | ||

| + | chown -R qmailr:qmail /var/qmail/control/domainkeys | ||

| + | </pre> | ||

| + | |||

| + | Anschließend für jede Domain ein Domainkey erzeugen | ||

| + | |||

| + | <pre> | ||

| + | dknewkey -d afdb.de -t rsa -b 2048 default | ||

| + | </pre> | ||

| + | |||

| + | und anzeigen mit nachfolgenden Befehl | ||

| + | |||

<pre> | <pre> | ||

| − | + | dknewkey -p -d afdb.de -e | |

| − | + | DKIM TXT record for afdb.de with selector=default file /var/qmail/control/domainkeys/afdb.de/default.pub | |

| − | + | default._domainkey.afdb.de. IN TXT ("v=DKIM1; k=rsa; t=y; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAuXnfA8SYIXOy+ZwKTTmHHOtnFbD9kte9pQNUYAMsFnHC5s64b1ZQwPfhtGa+8rVUm3+cu3ugMcVH5DqJuIWU+o7CJhVMYFLCfm49vxB44xyYLn+yPSge8hqxTz91yn9CqydZDT0s4pQp8nnOBs8VJIndxnFztIRSFKcVhshwpB8aeKJyb+m3sdReYkin" "dimQHKRqS3M4sf4dly/l0i/66jmljNCsvaaTLw6BJAWGSKsokiKWWws2buNxAI2+nYUVnOGHyjeUxpn1J0f4eDoxTQ9YSBPIj9RFYEhuIck5MkoL3Mzv7OBHRs/6wPsu40eqhqrgQLbJ0O8QY9U1A/283QIDAQAB") | |

| − | </pre> | + | -rw-r--r--. 1 root qmail 458 3. Jan 12:42 /var/qmail/control/domainkeys/afdb.de/default.pub |

| + | -rw-r-----. 1 root qmail 1704 3. Jan 12:42 /var/qmail/control/domainkeys/afdb.de/default | ||

| + | ------------------------------------------------------ | ||

| + | </pre> | ||

| + | Im DNS der Domain (hier afdb.sw) muss dann noch folgenden TXT Eintrag hinterlegt werden. | ||

| − | |||

<pre> | <pre> | ||

| − | + | default._domainkey.afdb.de. IN TXT ("v=DKIM1; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAuXnfA8SYIXOy+ZwKTTmHHOtnFbD9kte9pQNUYAMsFnHC5s64b1ZQwPfhtGa+8rVUm3+cu3ugMcVH5DqJuIWU+o7CJhVMYFLCfm49vxB44xyYLn+yPSge8hqxTz91yn9CqydZDT0s4pQp8nnOBs8VJIndxnFztIRSFKcVhshwpB8aeKJyb+m3sdReYkin" "dimQHKRqS3M4sf4dly/l0i/66jmljNCsvaaTLw6BJAWGSKsokiKWWws2buNxAI2+nYUVnOGHyjeUxpn1J0f4eDoxTQ9YSBPIj9RFYEhuIck5MkoL3Mzv7OBHRs/6wPsu40eqhqrgQLbJ0O8QY9U1A/283QIDAQAB") | |

| − | |||

</pre> | </pre> | ||

| − | = | + | Anschließend kommentiert man im Skript '''/var/qmail/rc''' die Zeile '''#DKIM_ON=1''' aus. |

| + | |||

<pre> | <pre> | ||

| + | #!/bin/sh | ||

| + | |||

| + | QMAILDIR=/var/qmail | ||

| + | |||

| + | # Comment out DKIM_ON=1 to disable dkim sign at qmail-remote level | ||

| + | # You have to define your variables in control/filterargs (DKIM page for more info) | ||

| + | # echo "*:remote:/var/qmail/bin/qmail-dkim:DKIMQUEUE=/bin/cat,DKIMSIGN=/var/qmail/control/domainkeys/%/default,DKIMSIGNOPTIONS=-z 2" > /var/qmail/control/filterargs | ||

| − | + | DKIM_ON=1 | |

| − | |||

| − | |||

| − | |||

| − | + | if [ -r $QMAILDIR/control/filterargs ] &&<feff><200b> [ -n "$DKIM_ON" ]; then | |

| − | + | exec env - PATH="$QMAILDIR/bin:$PATH" \ | |

| − | + | QMAILREMOTE=$QMAILDIR/bin/spawn-filter \ | |

| − | + | qmail-start "`cat $QMAILDIR/control/defaultdelivery`" | |

| − | + | else | |

| − | + | # Use this if you are signing at qmail-smtpd level or you don't want to sign at all | |

| − | + | exec env - PATH="$QMAILDIR/bin:$PATH" \ | |

| − | + | qmail-start "`cat $QMAILDIR/control/defaultdelivery`" | |

| − | + | fi | |

| − | + | </pre> | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | und danach erzeugt man die Datei '''control/filterargs''' | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | <pre> | |

| − | + | echo "*:remote:/var/qmail/bin/qmail-dkim:DKIMQUEUE=/bin/cat,DKIMSIGN=/var/qmail/control/domainkeys/%/default,DKIMSIGNOPTIONS=-z 2" > /var/qmail/control/filterargs | |

| − | |||

| − | |||

</pre> | </pre> | ||

| − | + | Normalerweise muss man nun noch das '''qmail-smtpd run script''' anpassen, aber das ist bei uns schon vorkonfiguriert. | |

| − | |||

| − | |||

| − | |||

| − | + | ==Dovecot== | |

| − | + | Als Alternative zu Courier-IMAP kann man auch dovecot installiseren. | |

| − | |||

| − | |||

| − | ==== | + | === Installation === |

| − | |||

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | cd / | + | DOVECOT_VER=2.3.21.1 |

| − | + | cd /usr/local/src | |

| − | + | wget https://www.dovecot.org/releases/2.3/dovecot-${DOVECOT_VER}.tar.gz | |

| − | + | tar xzf dovecot-${DOVECOT_VER}.tar.gz | |

| − | + | chown -R root.root dovecot-${DOVECOT_VER} | |

| − | + | cd dovecot-${DOVECOT_VER} | |

| − | |||

| − | |||

| − | |||

| − | + | ./configure \ | |

| − | + | --prefix=/usr/local/dovecot \ | |

| − | + | --with-sql \ | |

| − | + | --with-mysql \ | |

| − | + | --with-docs \ | |

| − | + | --with-ssl \ | |

| − | + | --without-shadow \ | |

| + | --without-pam \ | ||

| + | --without-ldap \ | ||

| + | --without-pgsql \ | ||

| + | --without-sqlite \ | ||

| + | --with-solr \ | ||

| + | --with-systemd systemdsystemunitdir=/lib/systemd/system | ||

| + | </pre> | ||

| − | + | und kompilieren und installieren | |

| − | + | <pre> | |

| − | + | make | |

| + | make install | ||

| − | + | </pre> | |

| − | |||

| − | |||

| − | |||

| + | ==== Pigeonhole für Dovecot ==== | ||

| + | <pre> | ||

| + | PIGEONHOLE_VER=0.5.21.1 | ||

| + | cd /usr/local/src | ||

| + | wget https://pigeonhole.dovecot.org/releases/2.3/dovecot-2.3-pigeonhole-${PIGEONHOLE_VER}.tar.gz | ||

| + | tar xvzpf dovecot-2.3-pigeonhole-${PIGEONHOLE_VER}.tar.gz | ||

| + | cd dovecot-2.3-pigeonhole-${PIGEONHOLE_VER} | ||

| + | ./configure --prefix=/usr/local/dovecot-2-3-pigeonhole --with-dovecot=/usr/local/dovecot/lib/dovecot/ | ||

| + | make | ||

| + | make install | ||

| + | |||

| + | cd /usr/local | ||

| + | ln -s /usr/local/dovecot-pigeonhole-2.3-pigeonhole /usr/local/dovecot-pigeonhole | ||

| + | </pre> | ||

| − | + | ===Konfiguration=== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ====Benutzer und Gruppen ==== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Die Genutzer und Gruppen RHEL-Konform anlegen | |

| − | + | <pre> | |

| − | + | groupadd --gid 97 dovecot | |

| − | + | groupadd --gid 988 dovenull | |

| − | |||

| − | + | useradd -g dovecot --uid 97 dovecot | |

| − | + | useradd -g dovenull --uid 991 dovenull | |

| − | + | ||

| − | + | mkdir -p /var/log/dovecot | |

| − | + | touch /var/log/dovecot/dovecot.log | |

| − | + | chgrp vchkpw /var/log/dovecot/dovecot.log | |

| − | + | chmod 660 /var/log/dovecot/dovecot.log | |

| − | + | </pre> | |

| − | |||

| − | |||

| − | + | ====Konfigurationsdateien kopieren ==== | |

| − | + | und Standardkonformen Verlinkung einrichten | |

| − | + | <pre> | |

| − | + | cd /etc | |

| − | + | ln -s /usr/local/dovecot/etc/dovecot | |

| + | </pre> | ||

| − | + | <pre> | |

| − | + | cd /etc/dovecot | |

| − | + | cp -rp /usr/local/dovecot/share/doc/dovecot/example-config/* . | |

| − | + | </pre> | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Sieve Konfigurationsdateien | |

| − | + | <pre> | |

| − | + | cd /etc/dovecot/conf.d | |

| − | + | cp /usr/local/dovecot/share/doc/dovecot/example-config/conf.d/20-managesieve.conf . | |

| − | + | cp /usr/local/dovecot/share/doc/dovecot/example-config/conf.d/90-sieve.conf . | |

| − | + | </pre> | |

| − | |||

| − | |||

| − | |||

| − | + | und '''/etc/profile''' anpassen | |

| − | + | <pre> | |

| − | + | echo "export PATH=\$PATH:/usr/local/dovecot/bin" >> /etc/profile | |

| − | + | echo "export MANPATH=\$MANPATH:/usr/local/dovecot/share/man" >> /etc/profile | |

| + | </pre> | ||

| + | |||

| + | ==== Ordner und Dateien für local.conf ==== | ||

| − | + | '''Achtung:''' | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | 81.169.197.241 ist die aktuelle IP des Mailservers und muss dann evtl. im Nachfolgenden ausgetauscht werden. | |

| − | + | <pre> | |

| − | + | cat > /etc/dovecot/dovecot-sql.conf.ext << __EOT__ | |

| − | + | driver = mysql | |

| − | + | connect = host=localhost dbname=vpopmail user=vpopmail password=VPop2024 | |

| − | + | default_pass_scheme = SHA512-CRYPT | |

| − | + | ||

| + | password_query = \ | ||

| − | + | SELECT \ | |

| − | + | CONCAT(vpopmail.pw_name, '@', vpopmail.pw_domain) AS user, \ | |

| − | + | vpopmail.pw_passwd AS password, \ | |

| − | + | vpopmail.pw_dir AS userdb_home, \ | |

| − | + | 89 AS userdb_uid, \ | |

| − | + | 89 AS userdb_gid, \ | |

| − | + | CONCAT('*:bytes=', REPLACE(SUBSTRING_INDEX(vpopmail.pw_shell, 'S', 1), 'NOQUOTA', '0')) AS userdb_quota_rule \ | |

| − | + | FROM vpopmail \ | |

| − | + | LEFT JOIN aliasdomains ON aliasdomains.alias='%d' \ | |

| − | + | LEFT JOIN limits ON limits.domain='%d' \ | |

| − | + | WHERE \ | |

| − | + | vpopmail.pw_name='%n' \ | |

| − | + | AND \ | |

| − | + | (vpopmail.pw_domain='%d' OR vpopmail.pw_domain=aliasdomains.domain) \ | |

| − | + | AND \ | |

| − | + | ('%a'!='995' OR !(vpopmail.pw_gid & 2)) \ | |

| − | + | AND \ | |

| − | + | ('%r'!='81.169.197.241' OR !(vpopmail.pw_gid & 4)) \ | |

| − | + | AND \ | |

| − | + | ('%r'='81.169.197.241' OR '%a'!='993' OR !(vpopmail.pw_gid & 8)) \ | |

| − | + | AND \ | |

| − | + | ('%r'!='81.169.197.241' OR COALESCE(disable_webmail,0)!=1) \ | |

| − | + | AND \ | |

| − | + | ('%r'='81.169.197.241' OR COALESCE(disable_imap,0)!=1) | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ||

| − | + | user_query = \ | |

| − | + | SELECT \ | |

| − | + | vpopmail.pw_dir AS home, \ | |

| + | 89 AS uid, \ | ||

| + | 89 AS gid \ | ||

| + | FROM vpopmail \ | ||

| + | WHERE \ | ||

| + | vpopmail.pw_name='%n' \ | ||

| + | AND \ | ||

| + | vpopmail.pw_domain='%d' | ||

| + | iterate_query = SELECT CONCAT(pw_name,'@',pw_domain) AS user FROM vpopmail | ||

| + | __EOT__ | ||

| − | + | chmod go-wrx /etc/dovecot/dovecot-sql.conf.ext | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | + | Create the run folder: | |

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | ln -s /var /usr/local/dovecot/var | |

| − | + | mkdir -p /usr/local/dovecot/var/run/dovecot | |

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | |||

| − | |||

| − | + | # erzeuge besseren DH Key | |

| − | |||

<pre> | <pre> | ||

| − | + | openssl dhparam -out /usr/local/dovecot/etc/dh.pem 4096 | |

| − | |||

</pre> | </pre> | ||

| − | === | + | ====local.conf==== |

| + | Da in der Standard-Konfiurationsdatei dovecot.conf am Ende die Zeile | ||

| + | !include_try local.conf | ||

| + | steht, werden alle Anpassungen nun in der Datei '''local.conf''' gemacht. | ||

| + | Die entsprechenden Zeilen sollten in den angegebenen Dateien im Verzeichnis '''conf.d''' auskommentiert werden. | ||

| − | |||

<pre> | <pre> | ||

| − | + | cd /etc/dovecot | |

| − | + | cat > local.conf << __EOF__ | |

| − | + | #-------------------------------------------------------- | |

| − | + | # dovecot.conf | |

| − | + | #-------------------------------------------------------- | |

| + | protocols = imap pop3 sieve | ||

| + | listen=127.0.0.1,81.169.197.241 | ||

| + | base_dir = /var/run/dovecot/ | ||

| + | state_dir = /var/lib/dovecot | ||

| − | + | #-------------------------------------------------------- | |

| − | + | # auth-sql.conf.ext | |

| − | + | # ------------------------------------------------------ | |

| − | + | passdb { | |

| − | + | driver = sql | |

| − | + | args = /etc/dovecot/dovecot-sql.conf.ext | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

} | } | ||

| − | |||

| − | |||

| + | userdb { | ||

| + | driver = prefetch | ||

| + | } | ||

| − | == | + | userdb { |

| + | driver = sql | ||

| + | args = /etc/dovecot/dovecot-sql.conf.ext | ||

| + | } | ||

| − | |||

| − | + | #-------------------------------------------------------- | |

| − | + | # 10.auth.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | disable_plaintext_auth = no | |

| − | + | auth_mechanisms = plain login # the sql drivers requires that the pwd is transmitted with no encryption | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | #-------------------------------------------------------- | |

| − | < | + | # 10-ssl.conf |

| − | + | #-------------------------------------------------------- | |

| − | + | ssl=yes | |

| − | + | ssl_cert = </etc/letsencrypt/live/mail.schlicker.org/fullchain.pem | |

| − | + | ssl_key = </etc/letsencrypt/live/mail.schlicker.org/privkey.pem | |

| − | + | ssl_cipher_list = DHE-RSA-AES256-SHA:DHE-RSA-AES128 SHA:!aNULL:!eNULL:!LOW:!3DES:!MD5:!EXP:!CBC:!PSK:!SRP:!DSS:!SSLv2:!RC4 | |

| − | + | ssl_dh = </usr/local/dovecot/etc/dh.pem | |

| − | / | ||

| − | |||

| − | |||

| − | + | #-------------------------------------------------------- | |

| − | + | # 10-logging.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | log_path = /var/log/dovecot/dovecot.log | |

| − | + | login_log_format_elements = "user=<%u> method=%m rip=%r lip=%l mpid=%e %c %k" | |

| − | < | ||

| − | === | + | #-------------------------------------------------------- |

| − | + | # 10-mail.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | mail_uid = 89 | |

| − | + | mail_gid = 89 | |

| + | first_valid_uid = 89 | ||

| + | last_valid_uid = 89 | ||

| + | first_valid_gid = 89 | ||

| + | last_valid_gid = 89 | ||

| + | mail_plugins = $mail_plugins quota zlib | ||

| + | #-------------------------------------------------------- | ||

| + | # 10-master.conf | ||

| + | #-------------------------------------------------------- | ||

| + | default_login_user = vpopmail | ||

| + | default_internal_user = vpopmail | ||

| + | service auth { | ||

| + | unix_listener auth-userdb { | ||

| + | mode = 0600 | ||

| + | user = vpopmail | ||

| + | group = vchkpw | ||

| + | } | ||

| + | } | ||

| + | service stats { | ||

| + | unix_listener stats-reader { | ||

| + | user = vpopmail | ||

| + | group = vchkpw | ||

| + | mode = 0660 | ||

| + | } | ||

| + | unix_listener stats-writer { | ||

| + | user = vpopmail | ||

| + | group = vchkpw | ||

| + | mode = 0660 | ||

| + | } | ||

| + | } | ||

| − | == | + | #-------------------------------------------------------- |

| − | + | # 15-lda.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | postmaster_address = postmaster@afdb.de | |

| − | + | hostname = mail.afdb.de | |

| − | + | # the next two to auto create folders | |

| + | lda_mailbox_autocreate = yes | ||

| + | lda_mailbox_autosubscribe = yes | ||

| − | = | + | submission_host = 85.214.138.131:25 |

| − | + | protocol lda { | |

| − | + | # Space separated list of plugins to load (default is global mail_plugins). | |

| − | + | mail_plugins = $mail_plugins sieve quota autocreate | |

| − | + | } | |

| − | |||

| − | |||

| − | + | #-------------------------------------------------------- | |

| − | \ | + | # 15-mailboxes.conf |

| − | + | #-------------------------------------------------------- | |

| − | + | namespace inbox { | |

| − | + | mailbox Drafts { | |

| − | + | special_use = \Drafts | |

| − | + | auto = subscribe | |

| − | + | } | |

| − | + | mailbox Junk { | |

| − | + | special_use = \Junk | |

| − | + | auto = subscribe | |

| − | + | autoexpunge = 30d | |

| − | + | } | |

| − | + | mailbox Trash { | |

| + | special_use = \Trash | ||

| + | auto = subscribe | ||

| + | autoexpunge = 60d | ||

| + | } | ||

| + | } | ||

| − | = | + | #-------------------------------------------------------- |

| + | # 20-imap.conf | ||

| + | #-------------------------------------------------------- | ||

| + | mail_max_userip_connections = 40 | ||

| + | protocol imap { | ||

| + | mail_plugins = $mail_plugins imap_zlib | ||

| + | } | ||

| − | == | + | #-------------------------------------------------------- |

| + | # 20-pop3.conf | ||

| + | #-------------------------------------------------------- | ||

| + | protocol pop3 { | ||

| + | mail_plugins = $mail_plugins quota | ||

| + | } | ||

| + | service pop3-login { | ||

| + | inet_listener pop3 { | ||

| + | port = 110 | ||

| + | } | ||

| + | inet_listener pop3s { | ||

| + | port = 995 | ||

| + | ssl = yes | ||

| + | } | ||

| + | } | ||

| + | #-------------------------------------------------------- | ||

| + | # 90-plugin.conf | ||

| + | #-------------------------------------------------------- | ||

| + | plugin { | ||

| + | autocreate = Sent | ||

| + | autocreate2 = Drafts | ||

| + | autocreate3 = Junk | ||

| + | autocreate4 = Trash | ||

| + | autocreate5 = Spam | ||

| + | autosubscripe = Sent | ||

| + | autosubscripe2 = Drafts | ||

| + | autosubscripe3 = Junk | ||

| + | autosubscripe4 = Trash | ||

| + | autosubscripe5 = Spam | ||

| + | zlib_save_level = 6 | ||

| + | zlib_save = gz | ||

| + | } | ||

| + | #-------------------------------------------------------- | ||

| + | # 90-quota.conf | ||

| + | #-------------------------------------------------------- | ||

| + | #quota = maildir:User quota | ||

| − | |||

| − | |||

| − | |||

| − | + | #-------------------------------------------------------- | |

| − | + | # 90-sieve.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | sieve_extensions = +spamtest +spamtestplus +relational +comparator-i;ascii-numeric | |

| − | + | sieve_before = /etc/dovecot/sieve | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | #-------------------------------------------------------- | |

| − | + | # auth-vpopmail.conf | |

| − | + | #-------------------------------------------------------- | |

| + | passdb { | ||

| + | driver = vpopmail | ||

| + | } | ||

| + | |||

| + | userdb { | ||

| + | driver = vpopmail | ||

| + | args = quota_template=quota_rule=*:backend=%q | ||

| + | } | ||

| − | |||

| − | |||

| − | |||

| − | |||

| + | __EOF__ | ||

</pre> | </pre> | ||

| − | Anschließend | + | Anschließend '''postmaster_address''' und '''hostname''' entsprechend anpassen. |

| + | |||

| + | ====10-auth.conf==== | ||

| + | Hier wird am Ende folgendes gemacht: | ||

<pre> | <pre> | ||

| − | + | #!include auth-system.conf.ext | |

| + | #!include auth-sql.conf.ext | ||

| + | #!include auth-ldap.conf.ext | ||

| + | #!include auth-passwdfile.conf.ext | ||

| + | #!include auth-checkpassword.conf.ext | ||

| + | #!include auth-vpopmail.conf.ext | ||

| + | </pre> | ||

| + | Also auth-system wird deaktiviert! | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ====10-ssl.conf==== | |

| − | + | hier die Pfade zu den Zertifikaten auskommentieren, stehen nun in local.conf | |

| − | + | <pre> | |

| − | + | #ssl_cert = </etc/ssl/certs/dovecot.pem | |

| + | #ssl_key = </etc/ssl/private/dovecot.pem | ||

| + | </pre> | ||

| − | + | ===Logdatei und logrotate=== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | Logdatei anlegen | ||

| + | <pre> | ||

| + | mkdir -p /var/log/dovecot | ||

| + | touch /var/log/dovecot/dovecot.log | ||

| + | chgrp vchkpw /var/log/dovecot/dovecot.log | ||

| + | chmod 660 /var/log/dovecot/dovecot.log | ||

</pre> | </pre> | ||

| − | + | Logrotate konfigurieren | |

<pre> | <pre> | ||

| − | + | cat > /etc/logrotate.d/dovecot << __EOF__ | |

| − | + | /var/log/dovecot/*.log { | |

| − | + | missingok | |

| − | + | notifempty | |

| − | + | delaycompress | |

| − | + | sharedscripts | |

| − | + | postrotate | |

| + | doveadm log reopen | ||

| + | endscript | ||

| + | } | ||

| + | __EOF__ | ||

| + | </pre> | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ===Pidgeon Sieve anpassen=== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | Info: http://tools.ietf.org/html/rfc5235 - http://wiki2.dovecot.org/Pigeonhole/Sieve/Examples | ||

| + | Zuerst ein neuen Ordner für globale Sieve-Regeln anlegen | ||

| + | <pre> | ||

| + | cd /etc/dovecot/ | ||

| + | mkdir sieve | ||

| + | chown -R vpopmail.vchkpw sieve | ||

</pre> | </pre> | ||

| − | + | Erste Regel-Datei anlegen, erkannte SPAMs in den JUNK Ordner verschieben. | |

| − | + | <pre> | |

| + | cat > /etc/dovecot/sieve/move-spam.sieve << __EOF__ | ||

| + | require ["fileinto"]; | ||

| + | if anyof (header :contains "X-Spam-Flag" "YES") | ||

| + | { | ||

| + | fileinto "Junk"; | ||

| + | } | ||

| + | /* Other messages get filed into INBOX */ | ||

| + | __EOF__ | ||

| + | </pre> | ||

| − | + | und anschließend als User vpopmail die Regeln compilieren | |

<pre> | <pre> | ||

| − | + | su vpopmail | |

| − | + | cd /etc/dovecot/sieve | |

| + | /usr/local/dovecot-2-3-pigeonhole/bin/sievec . | ||

</pre> | </pre> | ||

| − | === | + | ===Einstellungen überprüfen=== |

| + | Um sich mal die Einstellungen von Dovecot anzuschauen, ist das Tool '''doveconf''' gut geeignet. | ||

<pre> | <pre> | ||

| − | + | doveconf|more | |

</pre> | </pre> | ||

| − | === | + | |

| + | |||

| + | ===Start Dovecot=== | ||

| + | und anschließend kann man dann Dovecot endgültig starten | ||

<pre> | <pre> | ||

| − | + | systemctl enable dovecot | |

| + | systemctl start dovecot | ||

</pre> | </pre> | ||

| − | == | + | ===Indizierung (Apache SOLR) === |

| + | |||

| + | Solr is a Lucene indexing server. Dovecot communicates to it using HTTP/XML queries. With this indexing server, you can do text searches in your emails. | ||

| + | |||

| + | ==== Voraussetzung Java ==== | ||

<pre> | <pre> | ||

| − | + | dnf install -y java-latest-openjdk.x86_64 | |

| − | |||

| − | |||

</pre> | </pre> | ||

| − | + | Test | |

<pre> | <pre> | ||

| − | + | java -version | |

| − | + | openjdk version "23.0.1" 2024-10-15 | |

| − | + | OpenJDK Runtime Environment (Red_Hat-23.0.1.0.11-1) (build 23.0.1+11) | |

| − | + | OpenJDK 64-Bit Server VM (Red_Hat-23.0.1.0.11-1) (build 23.0.1+11, mixed mode, sharing) | |

| − | |||

| − | |||

</pre> | </pre> | ||

| − | == | + | ==== Installation ==== |

| − | |||

<pre> | <pre> | ||

| − | + | cd /usr/local/src | |

| − | + | SOLR_VER=9.5.0 | |

| − | + | wget https://www.apache.org/dyn/closer.lua/solr/solr/${SOLR_VER}/solr-${SOLR_VER}.tgz?action=download -O solr-${SOLR_VER}.tgz | |

| + | tar xzf solr-${SOLR_VER}.tgz | ||

| + | solr-${SOLR_VER}/bin/install_solr_service.sh --strip-components=2 | ||

| + | bash ./install_solr_service.sh solr-${SOLR_VER}.tgz -f -n | ||

</pre> | </pre> | ||

| − | + | Der letzte Aufruf erzeugt einige Fehler, weil wir hier auf einem systemd-System sind, daher nach Abbruch des Skripts ein paar manuelle Anpassungen | |

| − | + | <pre> | |

| + | cat > /etc/systemd/system/solr.service << __EOF__ | ||

| + | [Unit] | ||

| + | Description=Apache SOLR | ||

| − | + | [Service] | |

| − | + | Type=forking | |

| − | + | User=solr | |

| + | Environment=SOLR_INCLUDE=/etc/default/solr.in.sh | ||

| + | ExecStart=/opt/solr/bin/solr start | ||

| + | ExecStop=/opt/solr/bin/solr stop | ||

| + | Restart=on-failure | ||

| + | LimitNOFILE=65000 | ||

| + | LimitNPROC=65000 | ||

| + | TimeoutSec=180s | ||

| − | + | [Install] | |

| − | + | WantedBy=multi-user.target | |

| + | __EOF__ | ||

</pre> | </pre> | ||

| − | + | ==== Konfiguration ==== | |

| + | |||

| + | Standard Konfiguration anpassen | ||

| − | + | <pre> | |

| − | + | cat >> /etc/default/solr.in.sh << __EOF__ | |

| − | + | SOLR_TIMEZONE="Europe/Berlin" | |

| − | + | SOLR_IP_ALLOWLIST="127.0.0.1" | |

| − | + | SOLR_SECURITY_MANAGER_ENABLED=true | |

| + | SOLR_OPTS="$SOLR_OPTS -Dsolr.allowUrls=http://localhost:8983" | ||

| + | __EOF__ | ||

| + | </pre> | ||

| + | |||

| + | System Limits anpassen | ||

| + | |||

| + | <pre> | ||

| + | cat > /etc/security/limits.d/90-solr.conf << __EOF__ | ||

| + | solr soft nofile 65536 | ||

| + | solr soft nproc 65536 | ||

| + | solr hard nofile 65536 | ||

| + | solr hard nproc 65536 | ||

| + | __EOF__ | ||

| + | </pre> | ||

| + | |||

| + | ==== Starten ==== | ||

| + | <pre> | ||

| + | systemctl daemon-reload | ||

| + | systemctl enable solr.service | ||

| + | systemctl start solr.service | ||

| + | systemctl status -l solr | ||

| + | </pre> | ||

| − | |||

| − | + | ==== Dovecot Anpassungen ==== | |

| − | + | SOLR muss laufen um die Grundanpassungen für dovecot vorzunehmen | |

| − | + | <pre> | |

| + | sudo -u solr /opt/solr/bin/solr create -c dovecot | ||

| + | </pre> | ||

| − | + | <pre> | |

| + | cd /var/solr/data/dovecot/conf | ||

| + | rm -f schema.xml managed-schema.xml solrconfig.xml | ||

| + | wget https://notes.sagredo.eu/files/qmail/solr/9.5/solr-schema-9.5.0.xml -O schema.xml | ||

| + | wget https://notes.sagredo.eu/files/qmail/solr/9.5/solrconfig-9.5.0.xml -O solrconfig.xml | ||

| + | chown solr:solr solrconfig.xml schema.xml | ||

| + | </pre> | ||

| − | + | anschließend die Datei '''/etc/dovecot/local.conf''' anpassen | |

<pre> | <pre> | ||

| − | + | vim /etc/dovecot/local.conf | |

| − | # | + | ... |

| − | ## | + | #-------------------------------------------------------- |

| − | + | # 10-mail.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | ... | |

| − | # | + | mail_plugins = $mail_plugins quota zlib fts fts_solr |

| − | # | + | .. |

| − | # | + | #-------------------------------------------------------- |

| − | + | # 90-plugin.conf | |

| − | + | #-------------------------------------------------------- | |

| − | + | plugin { | |

| − | + | ... | |

| − | + | # solr | |

| − | + | fts = solr | |

| + | fts_solr = url=http://localhost:8983/solr/dovecot/ | ||

| + | .. | ||

| + | } | ||

| + | </pre> | ||

| − | + | ==== Control panel setup ==== | |

| − | |||

| − | |||

| − | |||

| − | + | ===== virtuellen Host anlegen ===== | |

| − | |||

| − | + | <pre> | |

| + | cat > /etc/httpd/cond.d/solr.afdb.de.conf << __EOF__ | ||

| + | <VirtualHost 81.169.197.241:443> | ||

| + | #------------------------------------------------------------------------- | ||

| + | # solr.afdb.de | ||

| + | # | ||

| + | # webmaster : webmaster@schlicker.org | ||

| + | # betreiber [email] : karl | ||

| + | # angelegt [von] : 2024-10-06 [karl] | ||

| + | # gruppe : wwwgrp01 | ||

| + | # | ||

| + | #------------------------------------------------------------------------- | ||

| + | |||

| + | # General setup for the virtual host | ||

| + | DocumentRoot /www/solr.afdb.de/www | ||

| + | ServerName solr.afdb.de | ||

| + | ServerAlias solr.afdb.de | ||

| + | ServerAdmin karl@schlicker.org | ||

| + | |||

| + | CustomLog /www/solr.afdb.de/logs/access.log combined | ||

| + | ErrorLog /www/solr.afdb.de/logs/error.log | ||

| + | |||

| + | SSLEngine on | ||

| + | SSLProtocol all -SSLv2 -SSLv3 -TLSv1 -TLSv1.1 | ||

| + | SSLCipherSuite "EECDH+ECDSA+AESGCM EECDH+aRSA+AESGCM EECDH+ECDSA+SHA384 EECDH+ECDSA+SHA256 EECDH+aRSA+SHA384 EECDH+aRSA+SHA256 EECDH EDH+aRSA !aNULL !eNULL !LOW !3DES !MD5 !EXP !PSK !SRP !DSS !RC4" | ||

| + | SSLHonorCipherOrder on | ||

| + | SSLCompression off | ||

| + | SSLSessionTickets off | ||

| + | |||

| + | SSLCertificateFile /etc/letsencrypt/live/solr.afdb.de/cert.pem | ||

| + | SSLCertificateKeyFile /etc/letsencrypt/live/solr.afdb.de/privkey.pem | ||

| + | SSLCertificateChainFile /etc/letsencrypt/live/solr.afdb.de/fullchain.pem | ||

| + | |||

| + | SetEnvIf User-Agent ".*MSIE.*" nokeepalive ssl-unclean-shutdown downgrade-1.0 force-response-1.0 | ||

| + | Header always set Strict-Transport-Security "max-age=15768000; includeSubDomains; preload" | ||

| − | + | DirectoryIndex index.html index.php | |

| − | |||

| − | + | <Directory "/www/mail.afdb.de/www/"> | |

| − | / | + | Require all granted |

| − | + | RewriteEngine On | |

| + | </Directory> | ||

| − | + | SSLProxyEngine On | |

| + | ProxyRequests Off | ||

| + | ProxyPass / http://localhost:8983/ | ||

| + | ProxyPassReverse / http://localhost:8983/ | ||

| − | + | </VirtualHost> | |

| + | __EOF__ | ||

</pre> | </pre> | ||

| − | + | ===== SOLR absichern ===== | |

<pre> | <pre> | ||

| − | + | cat > /var/solr/data/security.json << __EOF__ | |

| − | + | { | |

| + | "authentication":{ | ||

| + | "blockUnknown": true, | ||

| + | "class":"solr.BasicAuthPlugin", | ||

| + | "credentials":{"solr":"IV0EHq1OnNrj6gvRCwvFwTrZ1+z1oBbnQdiVC3otuq0= Ndd7LKvVBAaZIF0QAVi1ekCfAJXr1GGfLtRUXhgrF8c="}, | ||

| + | "realm":"My Solr users", | ||

| + | "forwardCredentials": false | ||

| + | }, | ||

| + | "authorization":{ | ||

| + | "class":"solr.RuleBasedAuthorizationPlugin", | ||

| + | "permissions":[{"name":"security-edit","role":"admin"}], | ||

| + | "user-role":{"solr":"admin"} | ||

| + | }, | ||

| + | "auditlogging":{ | ||

| + | "class": "solr.SolrLogAuditLoggerPlugin", | ||

| + | "async": true, | ||

| + | "blockAsync" : false, | ||

| + | "numThreads" : 2, | ||

| + | "queueSize" : 4096, | ||

| + | "eventTypes": ["REJECTED", "ANONYMOUS_REJECTED", "UNAUTHORIZED", "COMPLETED", "ERROR"] | ||

| + | } | ||

| + | } | ||

| + | __EOF__ | ||

| + | |||

| + | chown solr:solr /var/solr/data/security.json | ||

| + | chmod o-r /var/solr/data/security.json | ||

| + | |||

| + | systemctl restart solr | ||

</pre> | </pre> | ||

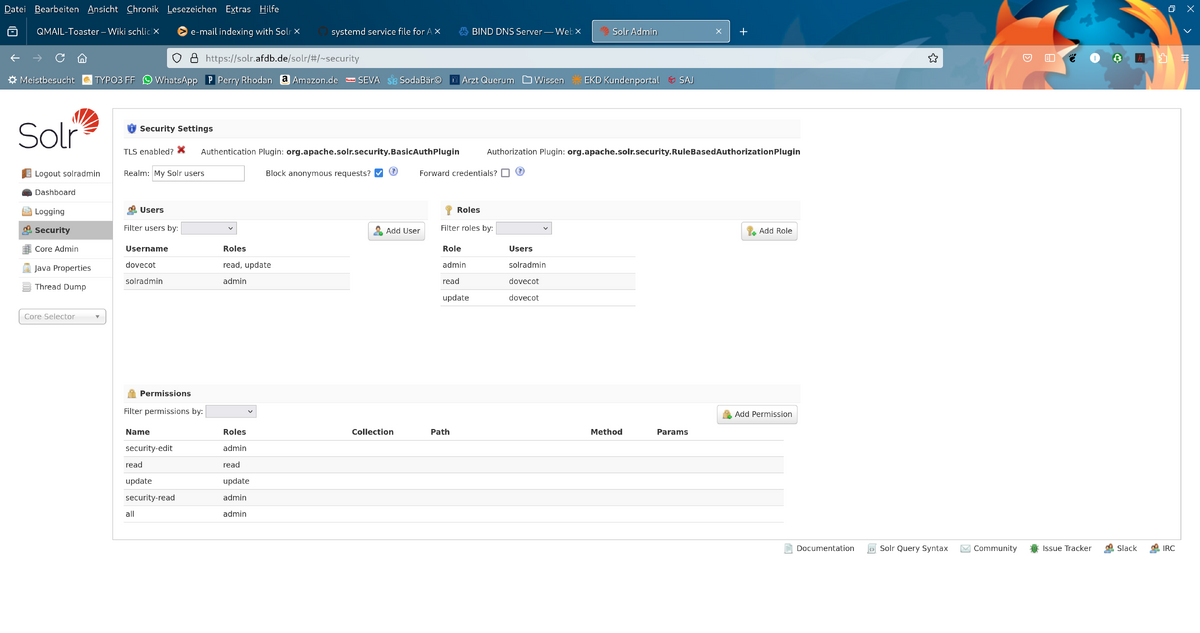

| − | + | Anschließend kann sich über '''https://solr.afdb.de''' anmelden, und die Anpassungen machen und einen User '''dovecot''' wie gezeigt konfigurieren. | |

| − | + | [[Datei:Solr control panel.png|1200px]] | |

| − | |||

| − | |||

| − | |||

| − | + | zum Schluß in der Daeit '''/etc/dovecot/local.conf''' die SOLR Einstellungen anpassen | |

| − | |||

<pre> | <pre> | ||

| − | + | vim /etc/dovecot/local.conf | |

| + | .. | ||

| + | #-------------------------------------------------------- | ||

| + | # 90-plugin.conf | ||

| + | #-------------------------------------------------------- | ||

| + | plugin { | ||

| + | ... | ||

| + | # solr | ||

| + | fts = solr | ||

| + | fts_solr = url=http://dovecot:4Dovecot2024!@localhost:8983/solr/dovecot/ | ||

| + | .. | ||

| + | } | ||

| + | |||

| + | systemctl restart dovecot | ||

</pre> | </pre> | ||

| − | === | + | ==== Test ==== |

<pre> | <pre> | ||

| − | + | telnet 0 143 | |

| + | Trying 0.0.0.0... | ||

| + | Connected to 0. | ||

| + | Escape character is '^]'. | ||

| + | * OK [CAPABILITY IMAP4rev1 SASL-IR LOGIN-REFERRALS ID ENABLE IDLE LITERAL+ STARTTLS AUTH=PLAIN AUTH=LOGIN] Dovecot ready. | ||

| + | a login postmaster@afdb.de 4Postmaster2024! | ||

| + | a OK [CAPABILITY IMAP4rev1 SASL-IR LOGIN-REFERRALS ID ENABLE IDLE SORT SORT=DISPLAY THREAD=REFERENCES THREAD=REFS THREAD=ORDEREDSUBJECT MULTIAPPEND URL-PARTIAL CATENATE UNSELECT CHILDREN NAMESPACE UIDPLUS LIST-EXTENDED I18NLEVEL=1 CONDSTORE QRESYNC ESEARCH ESORT SEARCHRES WITHIN CONTEXT=SEARCH LIST-STATUS BINARY MOVE SNIPPET=FUZZY PREVIEW=FUZZY PREVIEW STATUS=SIZE SAVEDATE LITERAL+ NOTIFY SPECIAL-USE COMPRESS=DEFLATE] Logged in | ||

| + | a select Inbox | ||

| + | * FLAGS (\Answered \Flagged \Deleted \Seen \Draft) | ||

| + | * OK [PERMANENTFLAGS (\Answered \Flagged \Deleted \Seen \Draft \*)] Flags permitted. | ||

| + | * 9 EXISTS | ||

| + | * 0 RECENT | ||

| + | * OK [UNSEEN 1] First unseen. | ||

| + | * OK [UIDVALIDITY 1730639884] UIDs valid | ||

| + | * OK [UIDNEXT 42] Predicted next UID | ||

| + | * OK [HIGHESTMODSEQ 19] Highest | ||

| + | a OK [READ-WRITE] Select completed (0.001 + 0.000 secs). | ||

| + | a SEARCH text "Dovecot" | ||

| + | * SEARCH | ||

| + | a OK Search completed (0.002 + 0.000 + 0.001 secs). | ||

| + | a logout | ||

| + | * BYE Logging out | ||

| + | a OK Logout completed (0.001 + 0.000 secs). | ||

| + | Connection closed by foreign host. | ||

| + | </pre> | ||

| − | + | ===Automatischen Löschen (expunge) === | |

| − | |||

| − | |||

| − | + | Skript für das automatische löschen anlegen | |

| − | chmod | + | <pre> |

| + | cd /usr/local/dovecot/bin/ | ||

| + | wget https://notes.sagredo.eu/files/qmail/dovecot_expunge/dovecot_expunge-cb | ||

| + | mv dovecot_expunge-cb dovecot_expunge.sh | ||

| + | chmod +x /usr/local/dovecot/bin/dovecot_expunge.sh | ||

</pre> | </pre> | ||

| − | + | und Cronjob definieren | |

| − | + | <pre> | |

| − | + | cat > /etc/cron.d/dovecot_expunge << __EOF__ | |

| − | + | # Dovecot expunge (Trash und Junk leeren) | |

| − | = | + | 40 3 * * Sun /usr/local/dovecot/bin/dovecot_expunge.sh >> /var/log/dovecot/dovecot_expunge.log 2>&1 |

| + | __EOF__ | ||

| + | </pre> | ||

| + | |||

| + | =Funktionstest= | ||

| − | + | ==DNS-Konfiguration== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Nach dem der BIND die Änderungen übernommen hat, sollte man die korrekte DNS-Konfiguration von einem anderen Rechner aus testen: | |

<pre> | <pre> | ||

| − | + | [ktsadmin@truhe ~]$ dig afdb.de mx | |

| − | + | ||

| − | + | ; <<>> DiG 9.11.25-RedHat-9.11.25-2.fc33 <<>> afdb.de mx | |

| − | + | ;; global options: +cmd | |

| + | ;; Got answer: | ||

| + | ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 42743 | ||

| + | ;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1 | ||

| + | |||

| + | ;; OPT PSEUDOSECTION: | ||

| + | ; EDNS: version: 0, flags:; udp: 65494 | ||

| + | ;; QUESTION SECTION: | ||

| + | ;afdb.de. IN MX | ||

| + | |||

| + | ;; ANSWER SECTION: | ||

| + | afdb.de. 86400 IN MX 10 mail.afdb.de. | ||

| + | afdb.de. 86400 IN MX 40 old.afdb.de. | ||

| + | |||

| + | ;; Query time: 24 msec | ||

| + | ;; SERVER: 127.0.0.53#53(127.0.0.53) | ||

| + | ;; WHEN: Di Dez 29 14:57:50 CET 2020 | ||

| + | ;; MSG SIZE rcvd: 77 | ||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | + | Anschließend die IP-Addresse des Mailservers feststellen | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | ktsadmin@truhe ~]$ dig mail.afdb.de | |

| − | + | ||

| − | + | ; <<>> DiG 9.11.25-RedHat-9.11.25-2.fc33 <<>> mail.afdb.de | |

| − | + | ;; global options: +cmd | |

| − | + | ;; Got answer: | |

| + | ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 3256 | ||

| + | ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 | ||

| + | |||

| + | ;; OPT PSEUDOSECTION: | ||

| + | ; EDNS: version: 0, flags:; udp: 65494 | ||

| + | ;; QUESTION SECTION: | ||

| + | ;mail.afdb.de. IN A | ||

| + | |||

| + | ;; ANSWER SECTION: | ||

| + | mail.afdb.de. 5566 IN A 85.214.138.131 | ||

| + | |||

| + | ;; Query time: 0 msec | ||

| + | ;; SERVER: 127.0.0.53#53(127.0.0.53) | ||

| + | ;; WHEN: Di Dez 29 14:59:20 CET 2020 | ||

| + | ;; MSG SIZE rcvd: 57 | ||

| + | |||

</pre> | </pre> | ||

| − | + | Wichtig ist auch der korrekte DNS-Reverse-Lookup, da viele andere Mailserver aus Spam-Schutz-Gründen diesen Check beim Empfang einer Mail durchführen: | |

| − | |||

<pre> | <pre> | ||

| − | + | dig -x 85.214.138.131 | |

| − | + | ||

| − | + | ; <<>> DiG 9.11.20-RedHat-9.11.20-5.el8 <<>> -x 85.214.138.131 | |

| − | + | ;; global options: +cmd | |

| − | + | ;; Got answer: | |

| − | + | ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 4278 | |

| − | + | ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1 | |

| − | + | ||

| − | + | ;; OPT PSEUDOSECTION: | |

| − | + | ; EDNS: version: 0, flags:; udp: 4096 | |

| − | + | ; COOKIE: 78173c5c83c23f47f7e89df15feb45ba1306ae8d8730e6f4 (good) | |

| − | + | ;; QUESTION SECTION: | |

| − | + | ;131.138.214.85.in-addr.arpa. IN PTR | |

| − | + | ||

| − | + | ;; ANSWER SECTION: | |

| + | 131.138.214.85.in-addr.arpa. 1800 IN PTR mail.afdb.de. | ||

| + | |||

| + | ;; Query time: 1 msec | ||

| + | ;; SERVER: 81.169.163.106#53(81.169.163.106) | ||

| + | ;; WHEN: Di Dez 29 16:05:30 CET 2020 | ||

| + | ;; MSG SIZE rcvd: 110 | ||

| + | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | ===== | + | ==SSL-Connection== |

| − | + | Um die Verschlüsselung bei den einzelnen Protokollen zu testen, kann man folgende Befehle aufrufen. | |

| + | |||

| + | ===POP3S=== | ||

<pre> | <pre> | ||

| − | # | + | # for pop: |

| − | + | openssl s_client -connect localhost:995 | |

| − | |||

</pre> | </pre> | ||

| − | + | ===IMAPSSL=== | |

<pre> | <pre> | ||

| − | + | openssl s_client -connect localhost:993 | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| + | ===SMTP/TLS (STARTTLS)=== | ||

| + | <pre> | ||

| + | openssl s_client -crlf -starttls smtp -connect localhost:587 | ||

</pre> | </pre> | ||

| − | == | + | ==Virtuelle Mail-Domain mit vpopmail anlegen== |

| − | + | <pre> | |

| + | # /home/vpopmail/bin/vadddomain afdb.de | ||

| + | Please enter password for postmaster: | ||

| + | enter password again: | ||

| + | </pre> | ||

| − | + | Nun ist die Test-Domain in vpopmail angelegt, was man auch nochmal leicht überprüfen kann: | |

<pre> | <pre> | ||

| − | # | + | # /home/vpopmail/bin/vdominfo afdb.de |

| − | + | domain: afdb.de | |

| + | uid: 89 | ||

| + | gid: 89 | ||

| + | dir: /home/vpopmail/domains/afdb.de | ||

| + | users: 1 | ||

| + | </pre> | ||

| − | + | ==Test-Mailaccount anlegen== | |

| − | |||

| − | + | <pre> | |

| − | + | # /home/vpopmail/bin/vadduser dirk@test.braunschweig-lions.de | |

| − | + | Please enter password for dirk@test.braunschweig-lions.de: | |

| − | + | enter password again: | |

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | == | + | ==Mailaccount/Mailserver testen== |

| − | + | Nun kann mit einem Mailprogramm die Funktion getestet werden, folgende Daten sind dabei in diesem Beispiel als Mail-Konto einzutragen: | |

<pre> | <pre> | ||

| − | + | Posteingangsserver (POP3/IMAP/PO3S/IMAPS): mail.afdb.de | |

| − | + | Postausgangsserver (SMTP) : mail.afdb.de | |

| − | + | ||

| − | + | Benutzername (POP/IMAP/SMTP-AUTH) : postmaster@afdb.de (Volle E-Mail Adresse) | |

| − | + | Kennwort : (wie oben festgelegt) | |

| − | + | </pre> | |

| − | + | ||

| − | + | Folgende Core-Tests sollten durchgeführt werden: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | :* E-Mail von extern an die neue Test-Adresse versenden (dirk@test.braunschweig-lions.de) | |

| − | + | :* E-Mail von der Test-Adresse an externen Empfänger versenden, z.B. web.de, link-innovation.de etc. | |

| − | + | :* Die Protokolle POP3, IMAP und SMTP mit und ohne SSL testen | |

| − | + | :* Die verschiendenen Authentifizierungen (PLAIN, CRAM-MD5...) | |

| + | :* SMTP after POP und SMTP mit Authentifizierung testen | ||

| − | + | =Erweiterungen= | |

| − | |||

| − | |||

| − | + | Den Qmail-Toaster um zusätzliche Erweiterungen und Funkionen bzgl. SPAM-Prävention und Viren-Überprüfung erweitern. | |

| − | + | ||

| − | + | == Letsencrypt Zertifikate einbauen == | |

| − | + | Als erstes beantragt man ein Zertifikat für den Mailserver (mail.afdb.de) bei Letencrypt, wie [[Letsencrypt|hier]] beschrieben | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | === Zertifikate automatisch erneuern === | |

| − | + | Zuerst legt man ein Skript unter '''/var/qmail/bin/''' an, welches automatisch das Letsencrypt zertifikat korrekt verteilt. | |

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | cat > /var/qmail/bin/renew_cert.sh << __EOT__ | |

| − | + | #!/bin/bash | |

| − | + | ############################################################################ | |

| − | + | # | |

| − | + | # @description: build the servercert for qmail from letsencrypt cert | |

| − | + | # @author: Karl Schlicker | |

| − | + | # @history: | |

| − | + | # 20170708 First Version | |

| − | + | # | |

| − | + | ############################################################################ | |

| − | + | SERVER_CERT="servercert.pem" | |

| − | + | QMAIL_CONTROL_DIR="/var/qmail/control" | |

| − | + | BACKUP_DIR="\${QMAIL_CONTROL_DIR}/backup" | |

| − | + | BACKUP_FILE="\${BACKUP_DIR}/${SERVER_CERT}.$( date +%F)" | |

| − | + | LETSENCRYPT_CERT_PATH="/etc/letsencrypt/live/mail.schlicker.org" | |

| − | + | ||

| + | # check, if backup dir exist | ||

| + | if [ ! -d "${BACKUP_DIR}" ]; then | ||

| + | /bin/mkdir "\${BACKUP_DIR}" | ||

| + | fi | ||

| − | + | # first make a backup | |

| − | + | /bin/cp "\${QMAIL_CONTROL_DIR}/\${SERVER_CERT}" "\${BACKUP_FILE}" | |

| − | + | ||

| − | + | echo "\$(date +%F):" | |

| − | + | ||

| − | + | # concat the cert and the key | |

| − | + | /bin/cat "\${LETSENCRYPT_CERT_PATH}/fullchain.pem" "\${LETSENCRYPT_CERT_PATH}/privkey.pem" > "\${QMAIL_CONTROL_DIR}/\${SERVER_CERT}" | |

| − | + | ||

| − | + | # Qmail restart & Dovecot restart | |

| + | /usr/bin/qmailctl restart | ||

| + | systemctl restart dovecot | ||

| + | |||

| + | __EOT__ | ||

| + | |||

| + | chmod +x /var/qmail/bin/renew_cert.sh | ||

</pre> | </pre> | ||

| − | + | Per Cronjob jeden Sonntag erneuern lassen | |

| − | |||

<pre> | <pre> | ||

| − | + | # Qmail Cert renew | |

| − | + | 0 0 * * Sun root /var/qmail/bin/renew_cert.sh >> /var/log/letsencrypt/renew_qmail_cert.log 2>&1 | |

| − | |||

| − | |||

</pre> | </pre> | ||

| − | === | + | === Zertifikatablauf überwachen === |

| − | + | Den Ablauf der Zertifikate kann man über folgenden Webseite kostenlos überwachen lassen. | |

| − | + | [https://redsift.com/pulse-platform/certificates RedSift] | |

| − | |||

| − | |||

| − | + | ==SpamAssassin== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ===Referenzen=== | |

| − | + | * Info: http://spamassassin.apache.org/ | |

| − | + | * Docs: http://spamassassin.apache.org/full/3.4.x/doc/ | |

| − | + | * https://www.syn-flut.de/spamassassin-erkennungsrate-deutlich-verbessern | |

| − | |||

| − | + | ===Installation der nötigen RPM-Pakete=== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Wir installieren zuerst die RPM-Pakete, später bauen wir aus perl CPAN spamassassin neu. | |

| − | + | <pre> | |

| − | + | dnf -y install spamassassin spamassassin-iXhash2 perl-Razor-Agent pyzor p7zip | |

| − | + | </pre> | |

| − | + | ||

| − | + | === Verzeichnisse, User und Gruppen anlegen === | |

| − | + | <pre> | |

| − | + | mkdir -p /etc/mail/spamassassin /home/spamd /var/log/spamassassin | |

| − | + | groupadd spamd | |

| − | + | useradd -g spamd -d /home/spamd spamd | |

| − | + | chown -R spamd:spamd /home/spamd | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | chgrp apache /var/log/spamassassin | |

| − | + | chmod g+w /var/log/spamassassin | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | === | + | ===Plugins=== |

| − | + | SpamAssassin lässt sich mit vielen Plugins aufwerten und damit die Erkennungsrate von SPAMs verbessern | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | ====Razor==== | |

| + | Konfiguration für Razor anlegen | ||

<pre> | <pre> | ||

| − | + | mkdir -p /etc/mail/spamassassin/.razor | |

| − | + | razor-admin -home=/etc/mail/spamassassin/.razor -register | |

| + | razor-admin -home=/etc/mail/spamassassin/.razor -create | ||

| + | razor-admin -home=/etc/mail/spamassassin/.razor -discover | ||

</pre> | </pre> | ||

| − | + | Set up permissions | |

| − | |||

<pre> | <pre> | ||

| − | + | chgrp apache /etc/mail/spamassassin/.razor/identity-* | |

| + | chmod 640 /etc/mail/spamassassin/.razor/identity-* | ||

| + | chmod 644 /etc/mail/spamassassin/.razor/razor-agent.log | ||

</pre> | </pre> | ||

| − | + | '''/etc/sysconfig/spamassassin''' anpassen | |

| − | |||

<pre> | <pre> | ||

| − | # | + | # Options to spamd |

| − | + | #SPAMDOPTIONS="-c -m5 -H --razor-home-dir='/var/lib/razor/' --razor-log-file='sys-syslog'" | |

| − | + | SPAMDOPTIONS="-c -m5 -u spamd -H /home/spamd --razor-home-dir='/etc/mail/spamassassin/.razor/' --razor-log-file='/var/log/spamassassin/razor_agent.log'" | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | # | ||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | === | + | ====Pyzor==== |

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | mkdir -p /etc/mail/spamassassin/.pyzor | |

| + | chown spamd:spamd /etc/mail/spamassassin/.pyzor | ||

</pre> | </pre> | ||

| − | ==== | + | ====RelayCountry==== |

| − | + | Für SpamAssassin gibt es ein Plugin namens RelayCountry, mit welchem es möglich wird, die Länder der einzelnen SMTP Relays anhand der GeoIP Information zu bestimmen. | |

| − | + | Dies dient zum einen der Bayes-Datenbank. Sie bekommt also zusätzliche Informationen und wird künftig selbständig lernen, aus welchen Ländern viel Spam kommt. | |

| + | ===== Benötigte Pakete installieren ===== | ||

| + | Da dieses nicht im RPM-Paket von SpamAssassin enthalten ist, müssen wir hier SpamAssassin neu bauen. Dazu müssen wir zuerst perl-CPAN installieren und konfigurieren. | ||

| + | Zuerst installiert man die dafür benötigten Pakete | ||

<pre> | <pre> | ||

| − | + | dnf -y install perl-CPAN perl-YAML perl-JSON-PP perl-Test perl-Socket6 perl-IO-Socket-INET6 | |

| − | + | dnf -y install perl-BerkeleyDB perl-DBD-MySQL | |

| − | + | dnf -y install perl-Net-Patricia perl-Mail-SPF_XS perl-Mail-SPF perl-Net-IP perl-Net-DNS | |

| − | + | dnf -y install perl-Geo-IP GeoIP-GeoLite-data-extra geoipupdate | |

| − | + | dnf -y install perl-Time-HiRes perl-Devel-Peek perl-open | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | ==== | + | ===== CPAN Module installieren und RelayCount in SpamAssassin bauen ===== |

| − | + | und anschließend installiert man über CPAN die fehlenden Module und installiert am Schluß RelayCountry. | |

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | cpan -i IP::Country::Fast | |

| − | + | cpan -i Devel::Cycle | |

| − | + | cpan -i IO::String | |

| − | + | cpan -i Test::Taint | |

| − | + | cpan -i Readonly | |

| − | + | cpan -i Params::Validate | |

| − | + | cpan -i Specio | |

| − | + | cpan -i Params::ValidationCompiler | |

| − | + | cpan -i DateTime::Locale | |

| − | + | cpan -i DateTime::TimeZone | |

| − | + | cpan -i MaxMind::DB::Metadata | |

| + | cpan -i MaxMind::DB::Reader | ||

| + | cpan -i GeoIP2::Database::Reader | ||

| + | cpan -i Mail::SpamAssassin::Plugin::RelayCountry | ||

</pre> | </pre> | ||

| − | + | Danach sollten unter folgende Verzeichnis die GeoIP-DBs enthalten sein | |

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | cd /usr/share/GeoIP/ | |

| − | + | ls -l | |

| − | + | insgesamt 113328 | |

| − | + | lrwxrwxrwx 1 root root 16 28. Nov 2019 GeoIPASNum.dat -> GeoLiteASNum.dat | |

| − | + | -rw-r--r-- 1 root root 5628114 19. Jun 2018 GeoIPASNumv6.dat | |

| − | + | lrwxrwxrwx 1 root root 15 28. Nov 2019 GeoIPCity.dat -> GeoLiteCity.dat | |

| − | + | lrwxrwxrwx 1 root root 17 28. Nov 2019 GeoIPCityv6.dat -> GeoLiteCityv6.dat | |

| − | + | lrwxrwxrwx 1 root root 18 22. Mär 2020 GeoIP.dat -> GeoLiteCountry.dat | |

| − | + | -rw-r--r-- 1 root root 2322773 19. Jun 2018 GeoIPv6.dat | |

| − | + | -rw-r--r-- 1 root root 56548946 7. Jun 2018 GeoLite2-City.mmdb | |

| − | + | -rw-r--r-- 1 root root 3423846 7. Jun 2018 GeoLite2-Country.mmdb | |

| − | + | -rw-r--r-- 1 root root 4638365 4. Apr 2018 GeoLiteASNum.dat | |

| − | + | lrwxrwxrwx 1 root root 16 28. Nov 2019 GeoLiteASNumv6.dat -> GeoIPASNumv6.dat | |

| − | + | -rw-r--r-- 1 root root 20539238 4. Apr 2018 GeoLiteCity.dat | |

| − | + | -rw-r--r-- 1 root root 21684452 19. Jun 2018 GeoLiteCityv6.dat | |

| − | + | -rw-r--r-- 1 root root 1242574 4. Apr 2018 GeoLiteCountry.dat | |

| − | + | </pre> | |

| − | + | ||

| − | + | ===== Konfiguration ===== | |

| − | + | Anschließend fügt man folgende Zeile in die Datei '''/etc/mail/spamassassin/init.pre''' ein: | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | </pre> | ||

| − | |||

| − | === | ||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | # | |

| − | + | # Relay Country | |

| + | loadplugin Mail::SpamAssassin::Plugin::RelayCountry | ||

</pre> | </pre> | ||

| − | + | und fügt am Ende von '''/etc/mail/spamassassin/local.cf''' folgenden Inhalt hinzu: | |

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | vim /etc/mail/spamassassin/local.cf | |

| − | + | ... | |

| − | |||

| − | + | ifplugin Mail::SpamAssassin::Plugin::RelayCountry | |

| − | + | add_header all Relay-Country _RELAYCOUNTRY_ | |

| − | + | header RELAYCOUNTRY_BAD X-Relay-Countries =~ /(CN|RU|UA|RO|VN)/ | |

| − | + | describe RELAYCOUNTRY_BAD Relayed through spammy country at some point | |

| − | + | score RELAYCOUNTRY_BAD 2.0 | |

| − | + | ||

| − | + | header RELAYCOUNTRY_GOOD X-Relay-Countries =~ /^(DE|AT|CH)/ | |

| − | + | describe RELAYCOUNTRY_GOOD First untrusted GW is DE, AT or CH | |

| − | + | score RELAYCOUNTRY_GOOD -0.5 | |

| − | + | endif # Mail::SpamAssassin::Plugin::RelayCountry | |

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | == | + | ===Konfiguration=== |

| − | === | + | Die Konfigurationsdateien befinden sich im Ordner '''/etc/mail/spamassassin'''. |

| + | |||

| + | ====local.cf==== | ||

<pre> | <pre> | ||

| − | + | # These values can be overridden by editing ~/.spamassassin/user_prefs.cf | |

| − | + | # (see spamassassin(1) for details) | |

| − | + | # These should be safe assumptions and allow for simple visual sifting | |

| + | # without risking lost emails. | ||

| − | + | required_hits 5 | |

| − | + | report_safe 0 | |

| − | + | rewrite_header Subject [SPAM] | |

| − | + | use_bayes 1 | |

| + | bayes_auto_learn 1 | ||

| + | use_txrep 1 | ||

| + | txrep_factory Mail::SpamAssassin::SQLBasedAddrList | ||

</pre> | </pre> | ||

| − | + | ====init.pre==== | |

| − | + | ||

| − | + | init.pre um das RelayCountry Plugin erweitern. | |

| − | |||

| − | |||

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | # This is the right place to customize your installation of SpamAssassin. | |

| − | + | # | |

| − | + | # See 'perldoc Mail::SpamAssassin::Conf' for details of what can be | |

| − | + | # tweaked. | |

| − | + | # | |

| − | + | # This file contains plugin activation commands for plugins included | |

| − | + | # in SpamAssassin 3.0.x releases. It will not be installed if you | |

| + | # already have a file in place called "init.pre". | ||

| + | # | ||

| + | # There are now multiple files read to enable plugins in the | ||

| + | # /etc/mail/spamassassin directory; previously only one, "init.pre" was | ||

| + | # read. Now both "init.pre", "v310.pre", and any other files ending in | ||

| + | # ".pre" will be read. As future releases are made, new plugins will be | ||

| + | # added to new files, named according to the release they're added in. | ||

| + | ########################################################################### | ||

| − | + | # URIDNSBL - look up URLs found in the message against several DNS | |

| − | + | # blocklists. | |

| − | + | # | |

| − | + | loadplugin Mail::SpamAssassin::Plugin::URIDNSBL | |

| − | |||

| − | |||

| + | # Hashcash - perform hashcash verification. | ||

| + | # | ||

| + | loadplugin Mail::SpamAssassin::Plugin::Hashcash | ||

| + | |||

| + | # SPF - perform SPF verification. | ||

| + | # | ||

| + | loadplugin Mail::SpamAssassin::Plugin::SPF | ||

| + | |||

| + | # RelayCountry - add metadata for Bayes learning, marking the countries | ||

| + | # a message was relayed through | ||

| + | # | ||

| + | # Note: This requires the IP::Country::Fast Perl module | ||

| + | # | ||

| + | loadplugin Mail::SpamAssassin::Plugin::RelayCountry | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | === | + | === Benutzereinstellungen (Userpref) === |

| + | Um die SPAM-Erkennung auf Benutzer/Domain-Ebene einstellen zu können, wird eine Datenbank mit den entsprechenden Werten angelegt. | ||

| + | |||

| + | ==== Datenbank anlegen ==== | ||

<pre> | <pre> | ||

| − | + | mysql -u root -p | |

| − | + | ||

| − | + | CREATE DATABASE spamassassin; | |

| − | + | CREATE USER 'spamassassin'@'127.0.0.1' IDENTIFIED BY '***'; | |

| − | + | GRANT USAGE ON * . * TO 'spamassassin'@'127.0.0.1' IDENTIFIED BY '***' WITH MAX_QUERIES_PER_HOUR 0 MAX_CONNECTIONS_PER_HOUR 0 MAX_UPDATES_PER_HOUR 0 MAX_USER_CONNECTIONS 0 ; | |

| − | + | USE spamassassin; | |

| − | + | CREATE TABLE userpref ( | |

| − | + | username varchar(100) NOT NULL default '', | |

| − | + | preference varchar(30) NOT NULL default '', | |

| − | + | value varchar(100) NOT NULL default '', | |

| − | + | prefid int(11) NOT NULL auto_increment, | |

| − | + | PRIMARY KEY (prefid), | |

| + | KEY username (username) | ||

| + | ) ENGINE=InnoDB; | ||

| + | GRANT ALL PRIVILEGES ON `spamassassin` . * TO 'spamassassin'@'127.0.0.1'; | ||

</pre> | </pre> | ||

| − | === | + | ==== Konfigurationsdatei erzeugen ==== |

<pre> | <pre> | ||

| − | + | cd /etc/mail/spamassassin | |

| − | + | cat > 90-sql.cf << __EOF__ | |

| − | + | user_scores_dsn DBI:mysql:spamassassin:127.0.0.1:3306 | |

| − | + | user_scores_sql_password <password> | |

| − | + | user_scores_sql_username spamassassin | |

| − | + | user_scores_sql_custom_query SELECT preference, value FROM _TABLE_ WHERE username = _USERNAME_ OR username = '$GLOBAL' OR username = CONCAT('%',_DOMAIN_) ORDER BY username ASC | |

| − | + | __EOF__ | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | == | + | ==== Beispieleinträge erzeugen ==== |

| + | Die Tabelle '''userpref''' mit Mustereinträgen füllen | ||

| + | <pre> | ||

| + | mysql -h localhost -u root -p | ||

| − | + | USE spamassassin; | |

| − | + | INSERT INTO `userpref` VALUES ('$GLOBAL','required_hits','5.0'),('%afdb.de','required_hits','4.0'),('news@footballforum.de',' required_hits','2.5'),('karl@schlicker.org',' required_hits','2.5'),('%afdb.de','blacklist_from','ben@hamsamail.us'); | |

| − | |||

| − | |||

</pre> | </pre> | ||

| + | === Spamassassin TxRep Reputation and Bayesean (SQL) === | ||

| − | === | + | Die Bayes-DB für die SPAM-Erkennung und das Lernen von SPAM/HAM-Mails wird in eine Datenbank verschoben/aufgebaut. |

| + | |||

| + | ==== DB-Tabellen anlegen ==== | ||

<pre> | <pre> | ||

| − | + | # mysql -h localhost -u root -p | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | USE spamassassin; | |

| − | + | CREATE TABLE txrep ( | |

| − | + | username varchar(100) NOT NULL default '', | |

| − | + | email varchar(255) NOT NULL default '', | |

| − | + | ip varchar(40) NOT NULL default '', | |

| − | + | msgcount int(11) NOT NULL default '0', | |

| − | + | totscore float NOT NULL default '0', | |

| − | + | signedby varchar(255) NOT NULL default '', | |

| − | + | last_hit timestamp NOT NULL default CURRENT_TIMESTAMP ON UPDATE CURRENT_TIMESTAMP, | |

| − | + | PRIMARY KEY (username,email,signedby,ip), | |

| − | + | KEY last_hit (last_hit) | |

| − | + | ) ENGINE=InnoDB; | |

| − | |||

| − | + | CREATE TABLE bayes_expire ( | |

| − | + | id int(11) NOT NULL default '0', | |

| + | runtime int(11) NOT NULL default '0', | ||

| + | KEY bayes_expire_idx1 (id) | ||

| + | ) ENGINE=InnoDB; | ||

| − | + | CREATE TABLE bayes_global_vars ( | |

| + | variable varchar(30) NOT NULL default '', | ||

| + | value varchar(200) NOT NULL default '', | ||

| + | PRIMARY KEY (variable) | ||

| + | ) ENGINE=InnoDB; | ||

| − | + | INSERT INTO bayes_global_vars VALUES ('VERSION','3'); | |

| − | |||

| − | |||

| − | |||

| − | + | CREATE TABLE bayes_seen ( | |

| − | + | id int(11) NOT NULL default '0', | |

| − | + | msgid varchar(200) binary NOT NULL default '', | |

| − | + | flag char(1) NOT NULL default '', | |

| − | + | PRIMARY KEY (id,msgid) | |

| − | + | ) ENGINE=InnoDB; | |

| − | + | CREATE TABLE bayes_token ( | |

| + | id int(11) NOT NULL default '0', | ||

| + | token char(5) NOT NULL default '', | ||

| + | spam_count int(11) NOT NULL default '0', | ||

| + | ham_count int(11) NOT NULL default '0', | ||

| + | atime int(11) NOT NULL default '0', | ||

| + | PRIMARY KEY (id, token), | ||

| + | INDEX bayes_token_idx1 (token), | ||

| + | INDEX bayes_token_idx2 (id, atime) | ||

| + | ) ENGINE=InnoDB; | ||

| − | + | CREATE TABLE bayes_vars ( | |

| − | + | id int(11) NOT NULL AUTO_INCREMENT, | |

| + | username varchar(200) NOT NULL default '', | ||

| + | spam_count int(11) NOT NULL default '0', | ||

| + | ham_count int(11) NOT NULL default '0', | ||

| + | token_count int(11) NOT NULL default '0', | ||

| + | last_expire int(11) NOT NULL default '0', | ||

| + | last_atime_delta int(11) NOT NULL default '0', | ||

| + | last_expire_reduce int(11) NOT NULL default '0', | ||

| + | oldest_token_age int(11) NOT NULL default '2147483647', | ||

| + | newest_token_age int(11) NOT NULL default '0', | ||

| + | PRIMARY KEY (id), | ||

| + | UNIQUE bayes_vars_idx1 (username) | ||

| + | ) ENGINE=InnoDB; | ||

</pre> | </pre> | ||

| − | + | ==== Konfiguration ==== | |

| − | |||

| − | |||

| + | TxRep in der Datei '''local.cf''' aktivieren | ||

<pre> | <pre> | ||

| − | + | use_txrep 1 | |

| − | + | txrep_factory Mail::SpamAssassin::SQLBasedAddrList | |

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | |||

| − | |||

| − | |||

| − | + | anschließend '''v341.pre''' anpassen | |

| − | |||

<pre> | <pre> | ||

| − | + | # TxRep - Reputation database that replaces AWL | |

| − | + | loadplugin Mail::SpamAssassin::Plugin::TxRep | |

| − | |||

| − | |||

| − | |||

</pre> | </pre> | ||

| − | + | und anschlie0end das AWL-Plugin in '''/etc/mail/spamassassin/v310.pre''' auskommentieren | |

| + | |||

<pre> | <pre> | ||

| − | + | # loadplugin Mail::SpamAssassin::Plugin::AWL | |

</pre> | </pre> | ||

| − | + | Zum Schluß folgende Zeilen der Datei '''/etc/mail/spamassassin/90-sql.cf''' am Ende hinzufügen (Passwort entsprechend anpassen): | |

| + | |||

<pre> | <pre> | ||

| − | + | # txrep | |

| − | + | txrep_factory Mail::SpamAssassin::SQLBasedAddrList | |

| + | user_awl_dsn DBI:mysql:spamassassin:localhost | ||

| + | user_awl_sql_username spamassassin | ||

| + | user_awl_sql_password SApassword | ||

| + | user_awl_sql_table txrep | ||

| − | + | # bayesean | |

| − | + | bayes_store_module Mail::SpamAssassin::BayesStore::MySQL | |

| − | + | bayes_sql_dsn DBI:mysql:spamassassin:localhost | |

| − | + | bayes_sql_username spamassassin | |

| − | + | bayes_sql_password SApassword | |

</pre> | </pre> | ||

| − | == | + | ===Tests=== |

| − | + | Die Debug-Ausgaben anschauen | |

| − | |||

| − | |||

<pre> | <pre> | ||

| − | + | sudo -u spamd -H spamassassin -D --lint | |

</pre> | </pre> | ||

| − | === | + | ==== Test1: Header ==== |

| − | + | Prüfen, ob die Header hinzugefügt werden, '''required''' noch bei 5.0 (Standard) | |

<pre> | <pre> | ||

| − | [ | + | root@h2859558 (FF)[/etc/mail/spamassassin] # echo -e "From: postmaster@afdb.de\nTo:info@schlicker.org\nSubject: test\n\n" | spamc |

| − | + | X-Spam-Checker-Version: SpamAssassin 3.4.2 (2018-09-13) on | |

| − | + | h2859558.stratoserver.net | |

| − | + | X-Spam-Level: *** | |

| − | + | X-Spam-Status: No, score=3.5 required=5.0 tests=MISSING_DATE,MISSING_MID, | |

| − | + | NO_RECEIVED,NO_RELAYS,PYZOR_CHECK autolearn=no autolearn_force=no | |

| − | + | version=3.4.2 | |

| − | + | From: postmaster@afdb.de | |

| − | + | To:info@schlicker.org | |

| + | Subject: test | ||

| + | </pre> | ||

| − | + | ==== Test 2: Benutzereinstellung - Domain ==== | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| + | Der '''required''' Wert sollte nun auf 4.0 sein | ||

| − | [vpopmail] | + | <pre> |

| − | enabled = true | + | echo -e "From: postmaster@afdb.de\nTo:info@schlicker.org\nSubject: test\n\n" | spamc -u '%afdb.de' |

| − | filter = vpopmail | + | X-Spam-Checker-Version: SpamAssassin 3.4.2 (2018-09-13) on |

| − | action = iptables[name=VPOPMAIL, port=587, protocol=tcp] | + | h2859558.stratoserver.net |

| − | sendmail-whois-lines[name=VPOPMAIL, logpath="%(logpath)s"] | + | X-Spam-Level: *** |

| − | # check your syslog mail related log (mail.log in some systems) | + | X-Spam-Status: No, score=3.5 required=4.0 tests=FSL_BULK_SIG,MISSING_DATE, |

| − | logpath = /var/log/maillog | + | MISSING_MID,NO_RECEIVED,NO_RELAYS,PYZOR_CHECK autolearn=no |

| − | maxretry = 5 | + | autolearn_force=no version=3.4.2 |

| − | bantime = 86400 | + | X-Spam-Relay-Country: |

| + | From: postmaster@afdb.de | ||

| + | To:info@schlicker.org | ||

| + | Subject: test | ||

| + | </pre> | ||

| + | |||

| + | ==== Test 3: Benutzereinstellung - badmail ==== | ||

| + | |||

| + | Der '''score''' muss nun >100 sein | ||

| + | |||

| + | <pre> | ||

| + | root@h2859558 (FF)[/etc/logrotate.d] # echo -e "From: ben@hamsamail.us\nTo:postmaster@afdb.de\nSubject: test\n\n" | spamc -u 'postmaster@afdb.de' | ||

| + | X-Spam-Checker-Version: SpamAssassin 3.4.2 (2018-09-13) on | ||

| + | h2859558.stratoserver.net | ||

| + | X-Spam-Flag: YES | ||

| + | X-Spam-Level: ************************************************** | ||

| + | X-Spam-Status: Yes, score=104.3 required=4.0 tests=DKIM_ADSP_NXDOMAIN, | ||

| + | FSL_BULK_SIG,MISSING_DATE,MISSING_MID,NO_RECEIVED,NO_RELAYS, | ||

| + | PYZOR_CHECK,USER_IN_BLACKLIST autolearn=no autolearn_force=no | ||

| + | version=3.4.2 | ||

| + | X-Spam-Report: | ||

| + | * 100 USER_IN_BLACKLIST From: address is in the user's black-list | ||

| + | * 0.8 DKIM_ADSP_NXDOMAIN No valid author signature and domain not in | ||

| + | * DNS | ||

| + | * -0.0 NO_RELAYS Informational: message was not relayed via SMTP | ||

| + | * 2.0 PYZOR_CHECK Gelistet im Pyzor-System | ||

| + | * (https://pyzor.readthedocs.io/en/latest/) | ||

| + | * 1.4 MISSING_DATE Datumskopfzeile fehlt | ||

| + | * -0.0 NO_RECEIVED Informational: message has no Received headers | ||

| + | * 0.0 FSL_BULK_SIG Bulk signature with no Unsubscribe | ||

| + | * 0.1 MISSING_MID Missing Message-Id: header | ||

| + | X-Spam-Relay-Country: | ||

| + | From: ben@hamsamail.us | ||

| + | To:postmaster@afdb.de | ||

| + | Subject: [SPAM] test | ||

| + | X-Spam-Prev-Subject: test | ||

| + | </pre> | ||

| + | </pre> | ||

| + | |||

| + | ===Start/Stop SpamAssassin=== | ||

| + | |||

| + | Starten und für den Systemstart konfigurieren: | ||

| + | <pre> | ||

| + | systemctl enable spamassassin | ||